当类OpenClaw的应用迈向规模化部署阶段,安全不再是可选附加,而是支撑其全域落地与长效运行的先决条件。

OpenClaw龙虾爆火全球,区别于以往的AI助手、聊天机器人或智能体,OpenClaw具备长期记忆能力,在本地运行,可以主动通过用户偏好的现有消息应用向用户发送消息并在后台持续运行,受到了全球用户的广泛关注并引发安装潮。对于企业来说,OpenClaw的潜力更大。理论上,OpenClaw可以查看用户的日历、阅读会议记录,并持续关注正在进行的项目。与传统需要用户主动提问或提示的方式不同,OpenClaw会主动通过消息应用如Microsoft Teams、微信、飞书、钉钉等联系用户,它还可以执行诸如浏览网页、撰写和发送邮件、编写代码、创建新agent以实现目标等操作。用户可以通过包括手机和笔记本电脑在内的多种设备与其交互。这类持续在后台运行、能够检测趋势、异常和机会的环境型agent,对知识型员工来说极具价值。它代表了一种新层次智能助手理念——不再需要人类先设想可能性并指示助手执行,而是助手能够主动确定下一步行动并识别新机会。这类能力与高度自主性息息相关,意味着助手在实现目标时可能表现出异常强大的资源整合能力,这既带来了益处,也会大幅扩大威胁暴露面,“裸奔”的小龙虾会造成巨大的安全风险,给个人、企业带来难以挽回的巨大损失。

具体来说,OpenClaw可以执行Shell/Python、访问本地文件、调用API、安装社区Skills等,这些能力会带来巨大的安全风险,IDC总结了其存在的一些安全:

- 公网暴露+弱认证风险:OpenClaw默认端口(18789/19890)常被设为 0.0.0.0 全网监听,全球超23万个实力裸奔,攻击者不需要密码、不需要权限、不需要确认即可连接OpenClaw服务,获得权限,进行未授权访问和远程代码执行,对主机进行完全控制,是超高危风险。

- Skill供应链风险:ClawGuard发现36.8%的ClawHub Skills存在安全问题,至少76个Skills含恶意代码,攻击者可以一次发布多个恶意Skills,用户在安装Skills时面临重大安全风险。2026年2月,ClawHacvoc大规模恶意Skills投毒,一旦用户执行恶意安装步骤,攻击者便可获取 SSH 密钥、浏览器密码、加密货币钱包私钥、云服务 API 密钥等敏感数据,或在用户设备上植入远程控制程序(RAT),实现完全系统接管。

- Agent权限失控风险:OpenClaw 可以做Shell执行、文件访问等高权限动作,可以读写全盘、执行任意命令。当Agent做出如删文件、格式化的高危动作时,无二次确认将带来不可挽回的损失。2026 年 2 月,Meta 安全专家在测试OpenClaw 时,因 AI 处理大量邮件时遗忘 “未经确认不得操作” 的安全约束,批量删除其 200 多封工作邮件,专家只能通过强制关机物理止损。

- 提示注入风险:攻击者可以在skills、网页、邮件、工具中嵌入恶意指令,诱导Agent执行高危操作。

- 敏感信息明文存储:OpenClaw 将 API Key、账号凭证及会话数据明文保存在本地目录,已被主流窃密木马列为重点窃取目标,存在高风险的数据泄露隐患。

- 高危漏洞频发:OpenClaw持续暴露高危安全漏洞,攻击者可利用这些漏洞实现远程控制或系统接管,严重威胁运行环境安全。国家信息安全漏洞库(CNNVD)发布通报,2026年1月到3月9日,共采集到82个OpenClaw漏洞,存在极大的安全隐患。

无论是个人还是企业部署类似OpenClaw的工具时,需要采取严格的安全和治理措施,IDC建议组织可以从以下几点入手进行检测和防护:

- 网络隔离:网关绑定 127.0.0.1 ,关闭默认端口,禁止公网暴露;远程用SSH隧道/VPN/零信任,配IP白名单+强密码+MFA;防火墙阻断外部入站,仅内网/堡垒机访问。

- 最小化权限:用普通用户启动,禁用root/管理员权限;仅开放必要文件路径,禁用删除/格式化等高危命令;关键操作强制二次确认等。

- Skills供应链安全管控:Skills供应链扫描、安装前代码审计等。

- 数据与凭证安全:开启数据加密,禁止明文存密钥/密码;定期更换API密钥,用密钥管理服务/环境变量注入;清理本地缓存与日志,避免敏感信息残留等;

- 漏洞与监控:开启自动更新;开启操作日志,异常实时告警;定期用官方工具自查绑定地址、认证状态。

目前,中国众多大模型厂商陆续推出了免费版类OpenClaw智能体,积极抢占新的用户端入口。伴随类OpenClaw智能体部署节奏的加快,AI云厂、网络安全厂商以及AI安全创新型企业快速推出了OpenClaw安全风险分析与防护解决方案和 “安全小龙虾” ,帮助用户安全地使用OpenClaw。为了更好地帮助用户了解大模型安全、智能体安全的市场格局并帮助其做技术选型,IDC正式发布《IDC MarketGlance:中国大模型安全,2026Q1》(Doc#CHC53617026),市场格局详见下图:

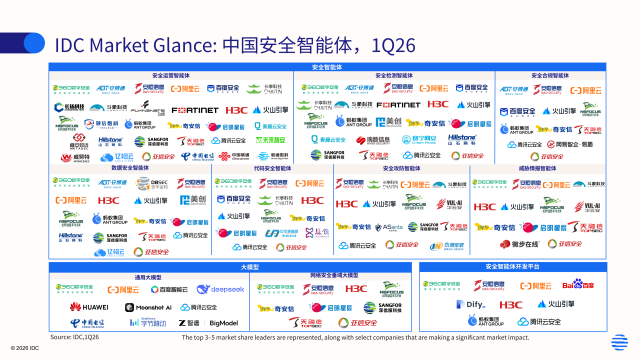

与此同时,大模型、智能体的安全检测与防护也少不了AI的赋能即安全智能体的加持。当前众多技术服务提供商已经将安全智能体和智能体集群的能力集成到其安全解决方案中,帮助用户提质增效,用AI对抗AI、AI防护AI将成为未来大模型安全、智能体安全防护的一个重要思路与能力。IDC同期发布《IDC MarketGlance:中国安全智能体,2026Q1》(Doc#CHC53597826),希望通过IDC对于中国市场中安全智能体产品的调研来帮助用户充分地了解安全智能体相关技术的发展和市场格局,详见下图:

IDC《全球CIO议程2026年预测——中国启示》报告预测,到2030年,中国500强企业中15%的组织将因对AI智能体的管控与治理不足,引发高关注度的运营中断,进而面临诉讼、高额罚款及CIO被解雇的情况。企业管理者亟需构建一套智能体安全和治理体系来帮助企业安全地用好智能体,规避安全风险。

为了更好地帮助用户了解智能体安全检测和防护如何入手,IDC正式启动《IDC Perspective:OpenClaw安全防护解决方案市场洞察,2026》报告、《IDC Perspective:中国智能体身份与访问控制解决方案市场洞察,2026》报告研究,欢迎大家与我们保持沟通交流,与IDC共同开展更多前瞻性与实践性研究。

IDC更多相关研究

IDC已于2026年启动AI安全技术系列研究,围绕AI原生安全架构、安全智能体成熟度评估、AI驱动DevSecOps实践路径及企业级AI治理框架展开深入分析。

如需进一步了解与研究相关内容或咨询 IDC其他相关研究,请点击此处与我们联系。